Ataques watering hole: así puedes evitarlos

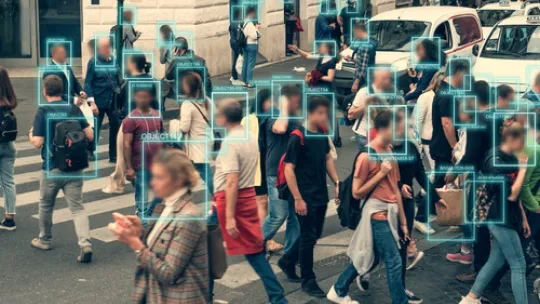

La ciberdelincuencia no deja de crecer. En los últimos tiempos el número de ataques se ha disparado, y las empresas se han convertido en las víctimas favoritas para los hackers, ya que robando o secuestrando sus datos pueden llegar a ganar mucho dinero. Ninguna compañía está a salvo del todo, pero para reducir el riesgo conviene saber más sobre los ataques watering hole.

¿Qué son los ataques watering hole?

Se trata de un ciberataque que suele ir dirigido contra grandes corporaciones. El modus operandi es el siguiente. El hacker se encarga de infectar una web que sabe que los empleados de una empresa suelen visitar con asiduidad. Se trata de páginas normalmente calificadas como de confianza, que están en la lista blanca de las webs a las que se puede acceder desde los equipos informáticos de la empresa.

Cuando el empleado de la empresa a la que se desea atacar entra a ese sitio web de confianza que está infectado, es redirigido a otro sitio donde su dispositivo queda también infectado. Así, el delincuente puede acceder más fácilmente a la información de la organización.

Bancos, grupos activistas e incluso empresas tan vinculadas al sector tecnológico como Facebook o Twitter han sido víctimas de ataques watering hole.

Cómo evitar los ataques abrevadero o pozo de agua

- Lo que busca el hacker es debilidades en el sistema para infectarlo, así que conviene tener siempre todo el software actualizado a la última versión disponible.

- Contar con herramientas de seguridad de red avanzadas y monitorizar de forma habitual el tráfico de terceros y las páginas visitadas por los empleados de la empresa.

- Bloquear la ejecución automática de lenguajes de scripting en los navegadores que se utilicen en la organización.

- Hacer una revisión a fondo de las listas blancas de navegación de forma periódica y llevar a cabo ajustes si fuera necesario.

- Concienciar y formar a los empleados para que sean capaces de detectar si están en una situación de riesgo.

Consecuencias de un ataque watering hole

Con este ataque el delincuente puede recopilar una gran cantidad de información de la empresa u organización a la que ha elegido como víctima. Luego tendrá que examinar esa información con más detalle para decidir qué acciones maliciosas llevar a cabo a continuación.

Si lo que busca es una información específica, el hacker recurrirá al sistema del spear phish para llevar a cabo el ataque. Por el contrario, con el watering hole recopilará mucha más información y puede llegar a infectar a un gran número de usuarios dentro de una misma red.

Un ciberataque de este tipo puede tener consecuencias nefastas para la organización. El delincuente puede secuestrar los datos y los equipos y no devolver el control de los mismos hasta no haber recibido una gran cantidad de dinero. Pero también puede usar esos datos para venderlos a la competencia.

Los ataques watering hole son especialmente peligrosos y nocivos, de ahí la importancia de protegerse lo mejor posible frente a ellos. Precisamente por ello, las empresas están invirtiendo cada vez más en ciberseguridad y cuentan con sus propios especialistas en la materia.

Si te interesan estos temas, encontrarás realmente útil nuestro Máster en Ciberseguridad.

Si quieres saber más sobre Ciberseguridad y estás pensando en formarte en un ámbito en auge y con muchas salidas profesionales, visita nuestro artículo Razones para estudiar ciberseguridad en el que te descubrimos por qué estudiar ciberseguridad para ser un profesional completo en el sector de la ciencia y tecnología.