Ciberdelincuente: una nueva alerta para nuestra seguridad

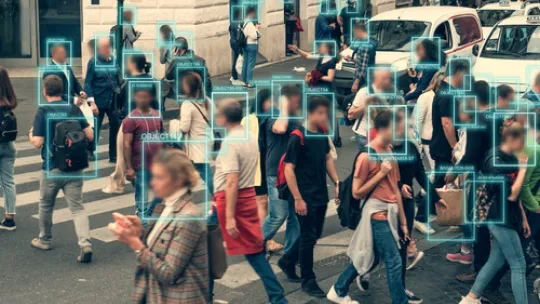

Las acciones de los ciberdelincuentes se han involucrado en todas las actividades de la vida cotidiana de la misma manera que el uso del Internet. Se han generalizado y están presentes en todos los ámbitos en los cuales se desempeña el ser humano, haciendo parte de la evidencia del avance sin precedentes de la tecnología y su incidencia en la sociedad actual.

Casi al mismo ritmo que avanza la informática, las diferentes formas de delincuencia informática evolucionan utilizando la red para realizar un sinnúmero de operaciones ilegales y lograr sus propósitos de forma rápida y efectiva: robos, estafas, venta de productos falsificados, suplantación de personas, robo de información, intromisión en redes gubernamentales y bancos, entre otras acciones que hacen parte del menú de los ciberdelincuentes, que de manera independiente o auspiciados por poderosas organizaciones actúan en la red.

¿Qué es un ciberdelincuente?

Un ciberdelincuente, también conocido como hacker, es una persona cuyo conocimiento informático le permite realizar acciones delictivas en Internet.

El ciberdelincuente ataca a personas, empresas, entidades particulares y gubernamentales con muy variados propósitos, entre los cuales podemos mencionarr:

- Robar información relevante.

- Acceder a redes privadas.

- Realizar estafas informáticas, como suplantar identidades para acceder a datos personales y valores ajenos, como el pishing[1] y el carding[2].

- Producir daños informáticos: borrar bases de datos, arruinar archivos ejecutables.

- Secuestrar motores de búsqueda.

- Usar recursos informáticos para realizar delitos comunes contra la sociedad.

- Usar ilegalmente servicios de Internet de terceros.

- Generar ciberacosos y cibercrímenes.

Las armas de los ciberdelincuentes

La pandemia del Covid y la cuarentena han incrementado significativamente la actividad comercial en la red y a su vez han ampliado el campo de acción de los ciberataques, particularmente los dirigidos a las cuentas bancarias y tarjetas de crédito de los usuarios.

Los principales vectores de ciberataques son, entre otros:

- Malware (software malicioso): comprende todo el conjunto de aplicaciones maliciosas que amenazan y que en su acción perjudican el funcionamiento de un dispositivo informático. Entre sus principales variedades se cuentan los virus y los troyanos.

- Ransomware: del inglés ransom = rescate. Es un tipo de malware que actúa como un agente extorsivo; su acción equivale a un secuestro, y solo puede solucionarse mediante el pago de un rescate.

- Registros de dominios maliciosos: aprovechando la facilidad que tiene cualquier usuario de crear un sitio en la red, se crean páginas supuestamente seguras destinadas a realizar diversas acciones delictivas.

- Botnets: es la combinación de las palabras robot y network. Son variedades de virus troyanos. Se trata de tomar el control simultáneo de muchos ordenadores para controlarlos de forma remota.

- Cryptojacking: forma de malware que se mantiene oculta y cuyo objetivo es la extracción de criptomonedas (coins), dado que estas son básicamente entradas en una base de datos.

- Red oscura: o Darknet, es una parte de la llamada deep web, a la cual se accede con motores específicos no convencionales a un conjunto de páginas en las que se realiza una navegación anónima, condición que es aprovechada para ciberataques y para operaciones ilegales.

- Ciberdelincuencia como servicio: significa en forma muy general que los desarrolladores de amenazas cibernéticas, aparte de obtener beneficios económicos por sus acciones promocionan y amplían su portafolio de servicios a un mercado que los demanda. Los hackers compran y venden malware y cuentan con una línea de asistencia para solucionar sus problemas.

Los entornos de transmisión de ciberdelitos

- El correo electrónico sigue siendo el método de transmisión de ciberdelitos más usual.

- La red oscura, si bien no es en su totalidad ilegal, es un entorno donde los ciberdelincuentes desarrollan operaciones ilegales de todo tipo con gran frecuencia.

Las acciones de los ciberdelincuentes evolucionan a la par que lo hace la tecnología, aprovechando y adaptando sus ataques a los nuevos avances.

El incremento en la conectividad informática y la gran cantidad de dispositivos inteligentes cuyo uso se ha generalizado, hace ilimitado el campo de acción físico y virtual de los ciberdelincuentes y aumentan el riesgo para la población.

Las redes de delincuencia informática actúan a gran escala y a gran velocidad, haciendo cada vez más complejas las labores de neutralización y control. Este es un campo que ha surgido desde hace muy poco tiempo, pero que se ha convertido en una fuente de conocimiento necesaria para los profesionales dirigidos al campo de la ciencia y tecnología.

Si te interesan estos temas, encontrarás realmente útil nuestra Maestría Oficial en Ciberseguridad

[1] Pishing: Estafa informática que busca obtener información privada de los usuarios para acceder a sus cuentas bancarias.

[2] Carding: Estafa informática que busca obtener información de los usuarios que permita el uso ilegal de sus tarjetas de crédito.